Анализаторы протоколов

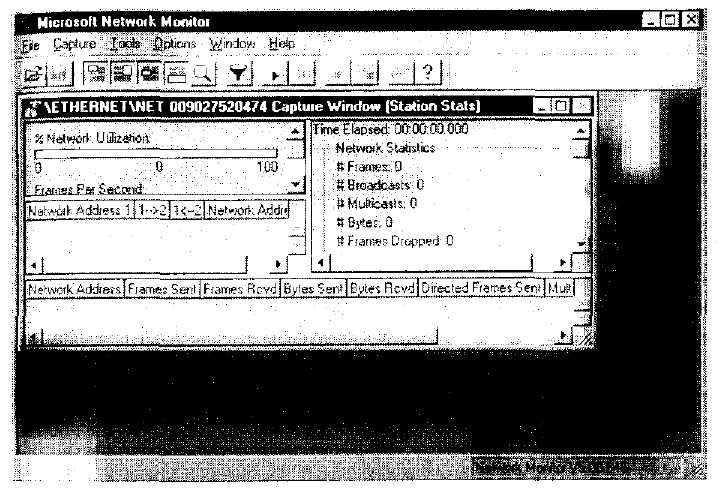

Анализатор протоколов Network Monitor (рис. 4.6) входит в состав операционной системы Windows NT 4.0 Server корпорации Microsoft. Для его установки следует в Панели управления (Control Panel) дважды щелкнуть на пиктограмме Сеть (Network), затем перейти на вкладку Службы (Services), нажать кнопку Добавить (Add) и в появившемся диалоговом окне выбрать Network Monitor Tools and Agent. После установки Network Monitor можно запустить из папки Network Analysis Tools раздела Администрирование (Administrative Tools) в меню Программы (Programs).

Рис. 4.6. Основное рабочее окно анализатора протоколов Network Monitor

Защита от анализаторов протоколов

Надо сразу оговориться, что в советах относительно того, как защищаться от анализатора протоколов, нуждаются только те, кто желает дать отпор компьютерным взломщикам, использующим анализаторы протоколов для организации атак на компьютерные системы, подключенные к сети. В руках сетевого администратора анализатор протоколов является весьма полезным инструментом, помогающим находить и устранять неисправности, избавляться от узких мест, снижающих пропускную способность сети, и обнаруживать проникновение в нее компьютерных взломщиков.

Посоветовать можно следующее:

- Обзаведитесь сетевым адаптером, который принципиально не может функционировать в беспорядочном режиме. Такие адаптеры в природе существуют. Одни адаптеры не поддерживают беспорядочный режим на аппаратном уровне (их меньшинство), а остальные просто снабжаются драйвером, не допускающим работу в беспорядочном режиме, хотя этот режим и реализован в них аппаратно. Чтобы отыскать адаптер, не поддерживающий беспорядочный режим, достаточно связаться со службой технической поддержки любой компании, торгующей анализаторами протоколов, и выяснить, с какими адаптерами их программные пакеты не работают.

- Учитывая, что спецификация РС99, подготовленная по инициативе корпораций Microsoft и Intel, требует безусловного наличия в сетевой карте беспорядочного режима, приобретите современный сетевой интеллектуальный коммутатор, который буферизует каждое отправляемое по сети сообщение в памяти и отправляет его по мере возможности точно по адресу. В результате надобность в "прослушивании" сетевым адаптером всего трафика для того, чтобы выбирать из него сообщения, адресатом которых является данный компьютер, отпадает.

- Не допускайте несанкционированной установки анализаторов протоколов на компьютеры сети. Для этого следует применять средства из арсенала, который повсеместно используется для борьбы с программными закладками и, в частности, – с троянскими программами.

- Шифруйте весь трафик сети. Имеется широкий спектр программных пакетов, которые позволяют делать это достаточно эффективно и надежно.

Возможность шифрования почтовых паролей предоставляется надстройкой над почтовым протоколом POP (Post Office Protocol) – протоколом АРОР (Authentication POP). При работе с АРОР по сети каждый раз передается новая зашифрованная комбинация, которая не позволяет злоумышленнику извлечь какую-либо практическую пользу из информации, перехваченной с помощью анализатора протоколов. Проблема только в том, что не все почтовые серверы и клиенты поддерживают АРОР.

Другой продукт под названием Secure Shell, или сокращенно – SSL, был изначально разработан финской компанией SSH Communications Security (http://www.ssh.fi) и в настоящее время имеет множество реализаций, доступных бесплатно через Internet. SSL представляет собой защищенный протокол для осуществления безопасной передачи сообщений по компьютерной сети с помощью шифрования.

Особую известность среди компьютерных пользователей приобрела серия программных пакетов, предназначенных для защиты передаваемых по сети данных путем шифрования и объединенных присутствием в их названии аббревиатуры PGP, которая означает Pretty Good Privacy. Бесплатно распространяемые версии программ шифрования из этой серии можно отыскать в Internet по адресу http://www.pgpi.org.